服務器安全:Windows系統(tǒng)安全風險-本地NTLM重放提權的防范

作者:管理員 來源:互聯(lián)網 發(fā)布時間:2025-09-23 10:00:42 點擊數:0

近期利用NTLM重放機制入侵Windows 系統(tǒng)事件增多,入侵者主要通過Potato程序攻擊擁有SYSTEM權限的端口偽造網絡身份認證過程,利用NTLM重放機制騙取SYSTEM身份令牌,最終取得系統(tǒng)權限,該安全風險微軟并不認為存在漏洞,所以不會進行修復,為了您的服務器安全,建議進行一下安全調整:

1、關閉DCOM功能

下面列出關閉DCOM步驟win2008/2012/2016/2019均適用

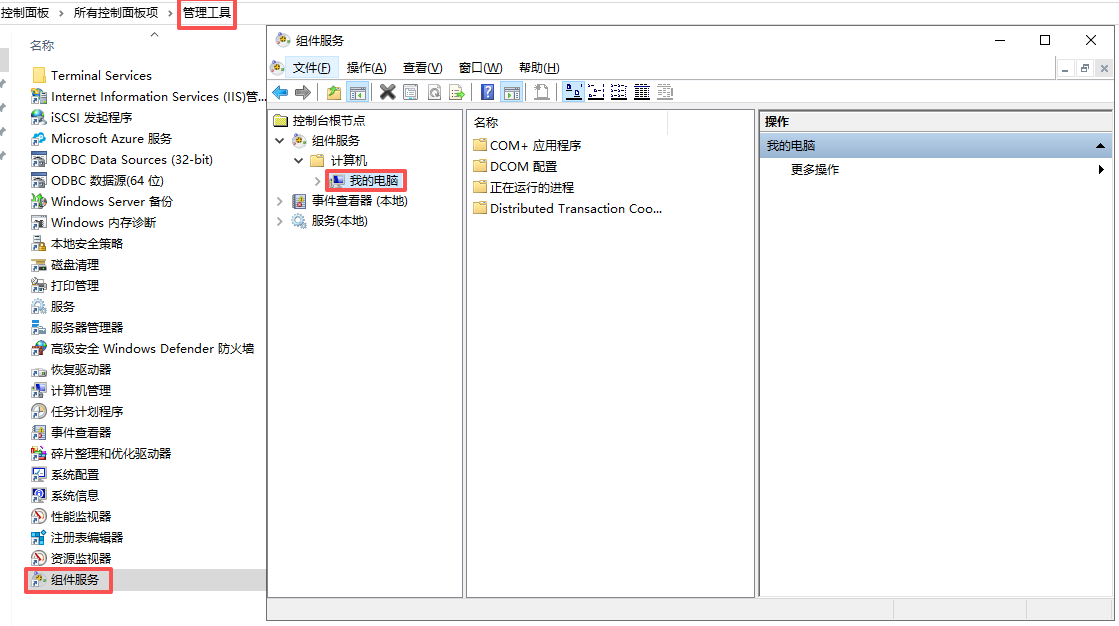

打開 控制面板->管理工具->組件服務

展開 組件服務-計算機 ,右擊 我的電腦 選擇 屬性

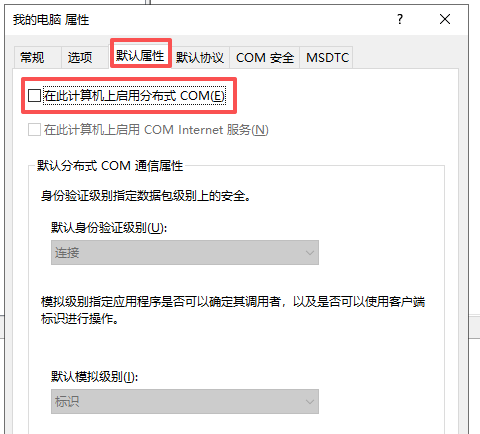

點擊 默認屬性選項卡,取消勾選 “在此計算機上啟用分布式COM”的,再確定即可

建議使用windows的都關閉此項以減小被入侵風險。

您也可以直接在命令行執(zhí)行 reg add HKLM\SOFTWARE\Microsoft\Ole /v EnableDCOM /t REG_SZ /d N /f 進行關閉。

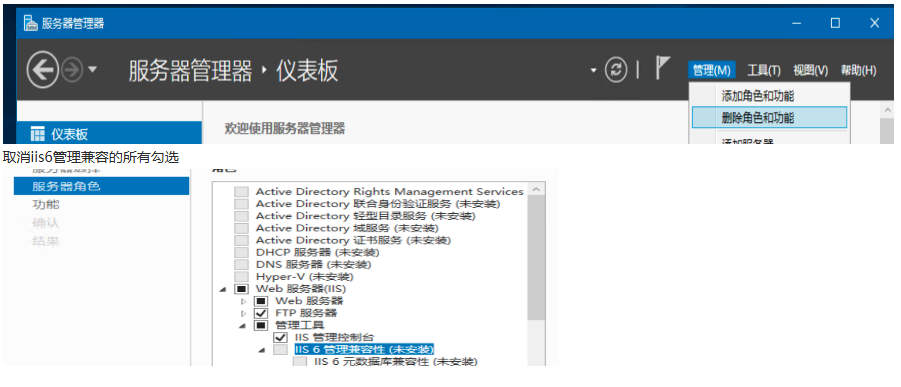

2、如果在使用iis,建議刪除IIS中的IIS6管理兼容

服務器管理-管理-刪除角色和功能

上一篇:服務器中如何禁用危險的HTTP方法(TRACE、OPTIONS等)

下一篇:Linux服務器屏蔽國外IP訪問及簡單的防CC攻擊攔截

相關內容:

- 企業(yè)網站打開速度慢都有什么原因,會有哪些影響?

- Windows服務器下隱藏IIS版本號

- Linux服務器屏蔽國外IP訪問及簡單的防CC攻擊攔截

- 服務器安全:Windows系統(tǒng)安全風險-本地NTLM重放提權的防范

- 服務器中如何禁用危險的HTTP方法(TRACE、OPTIONS等)

- Linux服務器如何關閉ipv6

- Windows Server 2008或Windows Server 2012服務器修復SSL/TLS協(xié)議信息泄露漏洞(CVE-2016-2183)漏洞

- 網站服務器:隱藏IIS的server版本信息

- web服務器中需要禁用的php危險函數

- CentOS操作系統(tǒng)服務器時間更新